员工身份(EIAM)

使用IDaaS认证接口的ID Token实现单点登录

集成方案

# 场景描述

适用于第三方应用基于IDaaS用户做认证,调用IDaaS用户登录接口生成的ID Token,实现免密登录到已与IDaaS集成的各应用系统。

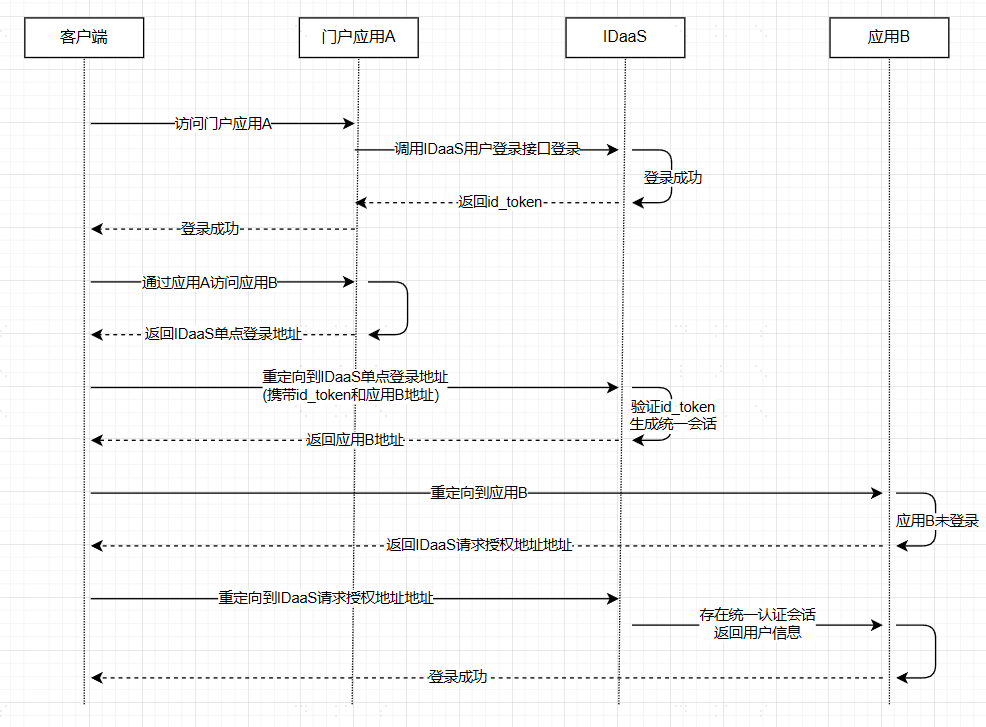

# 单点登录流程

用户先登录门户应用A,在通过门户应用A访问应用B实现单点登录

- IDaaS单点登录地址:参考第三方平台调用IDaaS单点登录接口

- 应用B地址:第三方平台调用IDaaS单点登录接口中的redirect_to参数

- 仅支持单向sso,即应用A——>sso应用B,不能实现应用B——>应用A

- 此方案为自定义协议,不是国际标准协议,需应用方/第三方做好自身安全,避免因自身问题引发安全风险

# 集成步骤

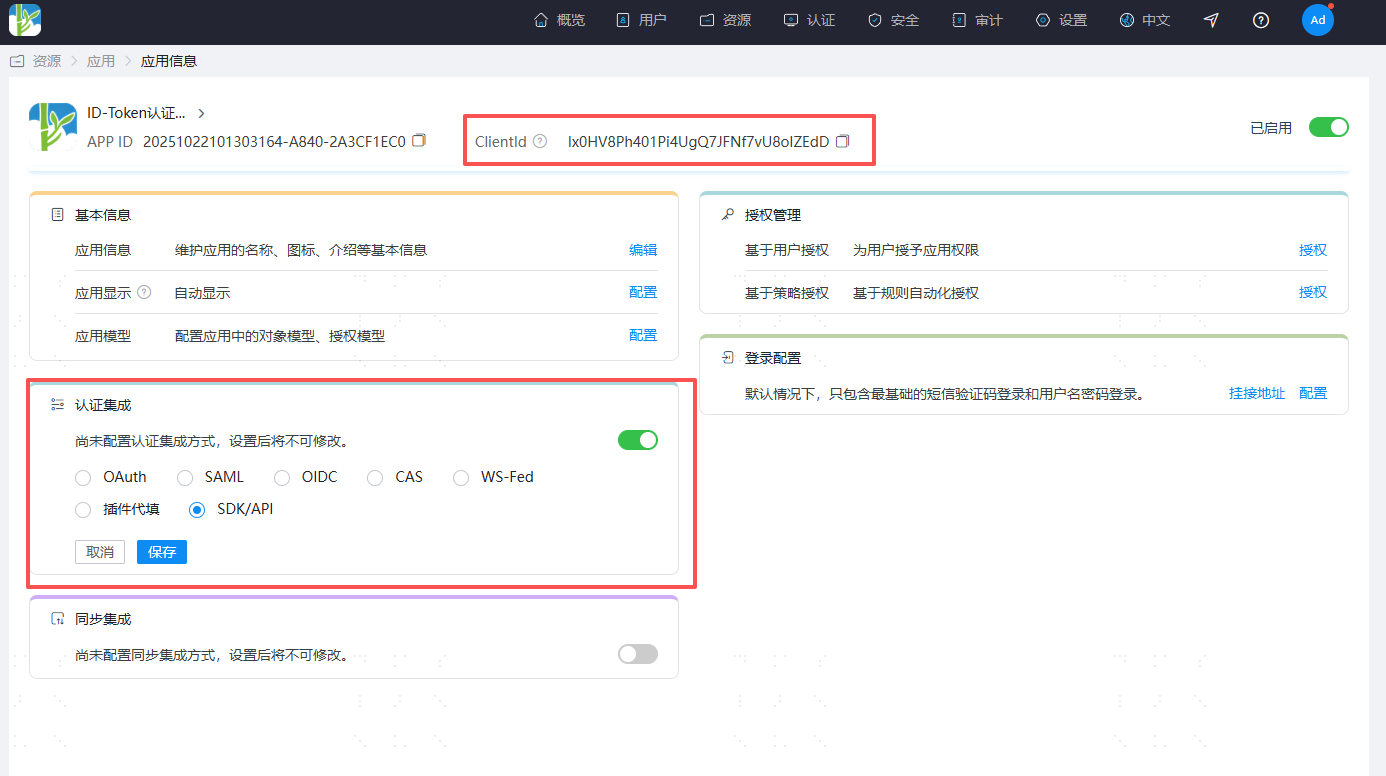

# IDaaS企业中心创建应用

登录IDaaS企业中心,创建应用

开启认证集成,获取应用ClientId

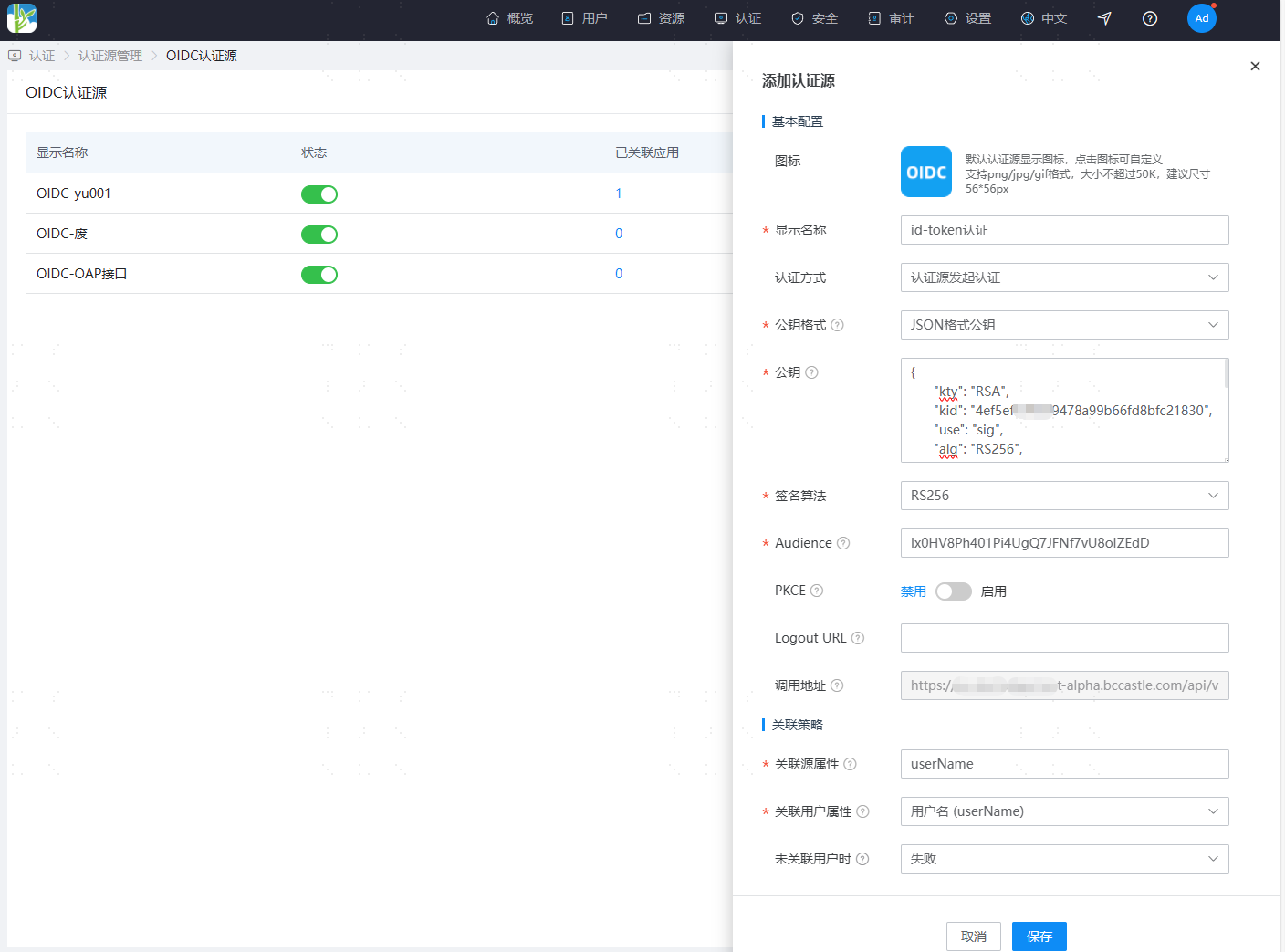

# IDaaS企业中心配置OIDC认证源

登录IDaaS企业中心,创建OIDC认证源

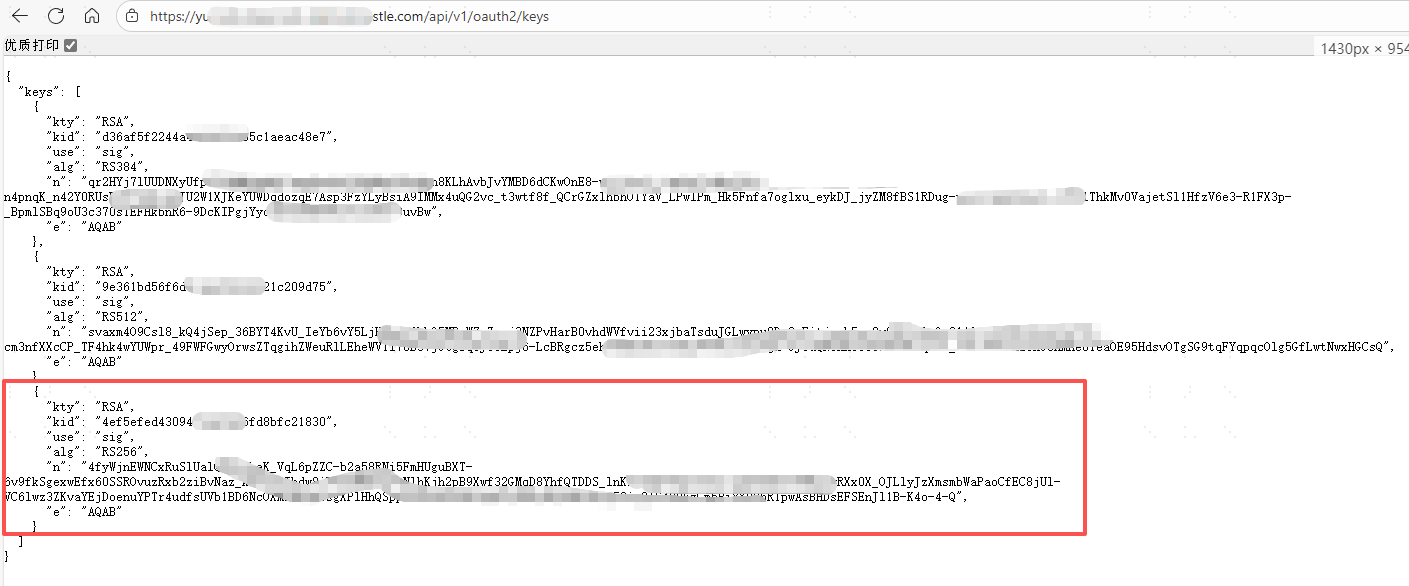

配置名称 备注 认证方式 选择“认证源发起认证” 公钥格式 选择“JSON格式公钥” 公钥 访问链接https://{your_domain}/api/v1/oauth2/keys,获取RS256的公钥,见下图 签名算法 固定“RS256” Audience 填写应用的ClientId 调用地址 用于接收认证源放返回id_token的回调地址,添加完后自动生成 关联源属性 id_token解析后存在的属性key,推荐填写用户名userName 关联用户属性 IDaaS平台用户唯一属性,推荐选择用户名userName 公钥获取

# 第三方平台调用IDaaS用户登录接口

第三方平台登录时调用用户API-登录接口,获取id_token

- 用户名+密码登录接口

- 手机号+密码登录接口

- 邮箱+密码登录接口

- ......

# 第三方平台调用IDaaS单点登录接口

基于OIDC认证源端发起认证,调用IDaaS提供的OIDC回调地址完成认证

请求说明

请求地址 https://{your_domain}/api/v1/openid/id_token/{idpId}

请求方式 GET

请求头

参数名 中文名称 必须 类型 示例 Authorization 授权信息 必须 String Bearer {id_token} 请求参数

参数名 中文名称 必须 类型 示例 redirect_to 重定向地址 可选 String 需要访问的目标应用系统的访问地址

参数为空时默认跳转IDaaS用户中心

可针对此地址配置白名单请求示例

https://{your_domain}/api/v1/openid/id_token/202208231445-0FE9-93C4AFCDA?redirect_to=https://demo.com1返回示例

HTTP Status: 302 REDIRECT [https://demo.com]1